Évaluation de l'environnement technique des ccTLD

En bref

- Le développement économique d'un pays n'est pas nécessairement lié à la maturité technique de l'infrastructure DNS soutenant son domaine de premier niveau (ccTLD).

- La plupart des ccTLD ont mis en place une redondance, mais pas pour toutes les mesures critiques, en particulier les TLD multiples et l'Anycast pour l'IPv6.

- La pleine coopération des opérateurs de zones ccTLD est cruciale pour une analyse complète et précise de la résilience du DNS.

Les sites web gouvernementaux et les entreprises en ligne utilisent couramment les domaines de premier niveau de code pays (ccTLD) pour atteindre leurs citoyens et cibler les clients locaux.

Comme pour les autres TLD, la sécurité des ccTLD repose sur une infrastructure de système de noms de domaine (DNS) résiliente. Un écosystème DNS robuste est essentiel pour se protéger contre les cyberattaques telles que les attaques par déni de service distribué (DDoS) et pour garantir un accès continu aux services en ligne en cas de crise. Il renforce également la confiance mondiale en démontrant la maturité numérique.

Mesurer la robustesse du DNS

Dans le cadre de ma bourse de recherche 2024 Pulse, j'ai travaillé avec l'Internet Society pour évaluer la robustesse de l'écosystème DNS concernant les ccTLD, en mesurant plusieurs paramètres techniques (tableau 1) et en utilisant les meilleures pratiques recommandées proposées par Sommese et al.

| Metric | Measure | Importance |

|---|---|---|

| nNSes | Number of Name Servers | Redundancy |

| nTLDs | Unique TLD used for name server addresses | Diversity |

| nIPv4 | Unique IPv4 addresses for the domain | Redundancy in IPv4 |

| nIPv6 | Unique IPv6 addresses for the domain | Redundancy in IPv6 |

| nASv4 | Unique AS announcing the IPv4 addresses | Topological diversity in IPv4 |

| nASv6 | Unique AS announcing the IPv6 addresses | Topological diversity in IPv6 |

| nAnycast4 | Unique Anycast IPv4 name server | Redundancy and DDOS protection in IPv4 |

| nAnycast6 | Unique Anycast IPv6 name server | Redundancy and DDOS protection in IPv6 |

| nGeoDiverseNSes | Geographically distributed name servers | Geographical diversity |

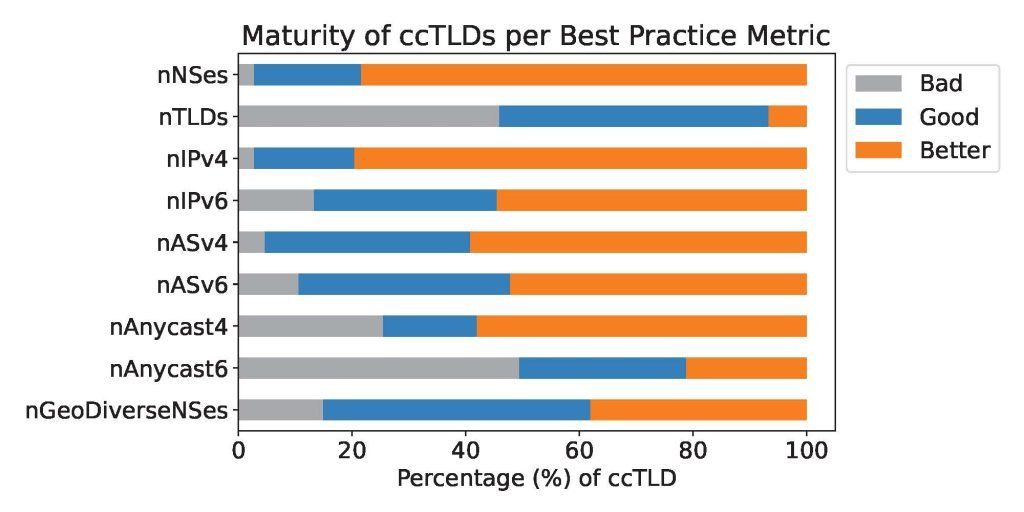

La plupart des ccTLD ont une redondance en place, ce qui peut améliorer l'utilisation de l'Anycast et la distribution géographique.

Notre étude a révélé que la plupart des ccTLD utilisent au moins deux serveurs de noms uniques (nNSes), et que près de 80 % d'entre eux déploient au moins quatre adresses de serveurs de noms. Cependant, seulement 50 % de ces ccTLD utilisent des adresses de serveurs de noms pour plusieurs TLD (nTLD), ce qui indique un domaine potentiel d'amélioration de la résilience. La redondance des adresses de serveurs de noms et des TLD qu'ils utilisent est essentielle : ils servent d'adresses de secours pour la résolution des noms si les adresses principales sont inaccessibles.

Si la plupart des ccTLD utilisent au moins deux adresses IPv4 (nIPv4), certains doivent encore adopter deux adresses IPv6 ou plus (nIPv6).

En ce qui concerne l'infrastructure, plus de la moitié des ccTLD utilisent des réseaux provenant de quatre systèmes autonomes (AS) ou plus pour IPv4 (nASv4) et IPv6 (nASv6), et plus de 70 % emploient au moins une infrastructure Anycast pour les adresses IPv4 (nAnycast4). Cependant, seuls 50 % des ccTLD utilisent l'Anycast pour IPv6 (nAnycast6), ce qui laisse entrevoir des possibilités d'amélioration.

L'Anycast est une méthode de routage réseau dans laquelle plusieurs serveurs partagent la même adresse IP, ce qui permet de diriger les requêtes des utilisateurs vers le serveur le plus proche ou le plus optimal pour une livraison plus rapide et plus efficace des données. Outre la redondance, cette méthode permet de réduire le temps de latence en acheminant les requêtes vers le serveur le plus proche, de garantir la continuité en réacheminant le trafic en cas de défaillance et de se prémunir contre les attaques DDoS en répartissant le trafic sur plusieurs serveurs.

En outre, moins de 20 % des ccTLD dépendent de l'infrastructure d'un seul pays (nGeoDiverseNSes), et la plupart étendent leurs réseaux à un ou plusieurs pays.

Quels sont les ccTLD qui s'appuient sur l'infrastructure DNS la plus mature et la moins mature ?

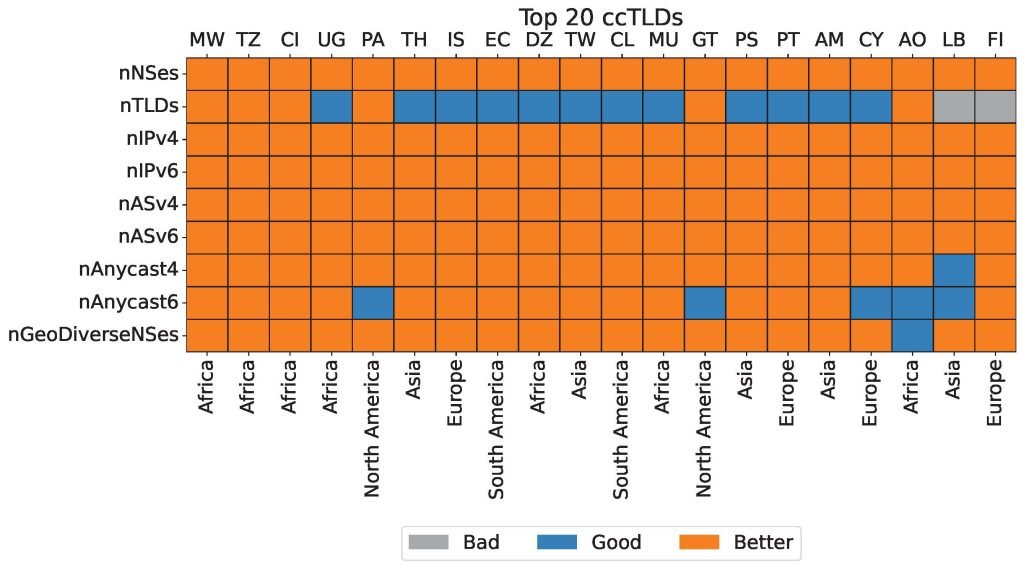

Malgré le développement économique avancé de l'Europe et de l'Amérique du Nord, seuls quelques ccTLD de ces régions se classent parmi les 20 infrastructures DNS les plus matures (figure 2). L'Islande (IS), le Portugal (PT), Chypre (CY) et la Finlande (FI) sont les seuls représentants de l'Europe, tandis que le Panama (PA) et le Guatemala (GT) sont les seules entrées de l'Amérique du Nord.

En revanche, les ccTLD africains et asiatiques sont plus présents, avec le Malawi (MW), la Tanzanie (TZ) et la Côte d'Ivoire (CI) en tête du classement mondial, et la Thaïlande (TH), Taïwan (TW) et la Palestine (PS) en tête du classement asiatique. Cela met en évidence un écart surprenant où certaines des régions les plus développées ont moins de ccTLD dans les premiers classements pour la maturité du DNS.

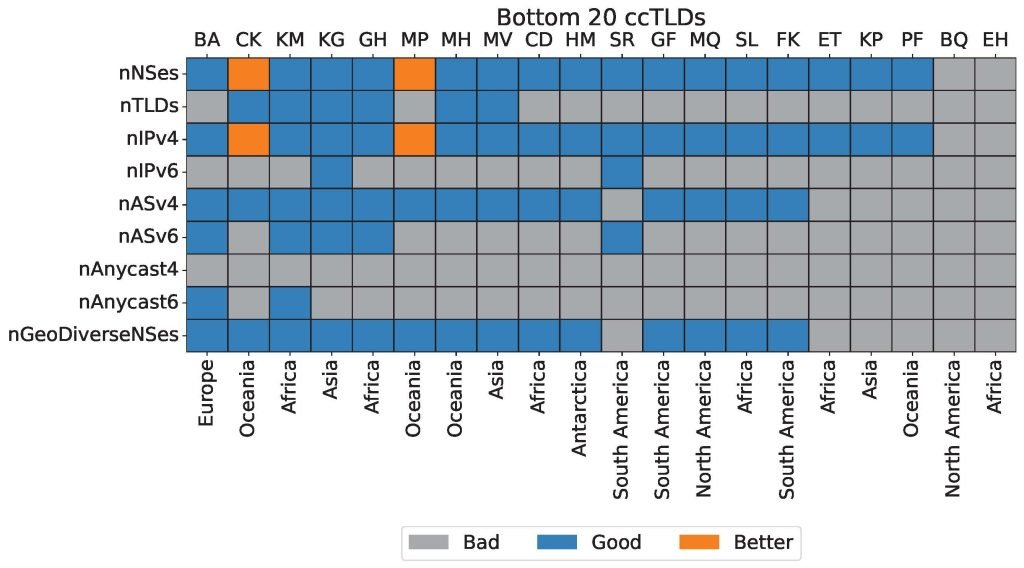

Parmi les ccTLD dont les infrastructures DNS sont les moins matures (figure 3) figurent le Sahara occidental (EH), les Pays-Bas caraïbes (BQ) et la Polynésie française (PF). Les ccTLD des deux premiers pays ne sont pas attribués en raison de leur statut politique particulier : le Sahara occidental est un territoire contesté et les Pays-Bas caraïbes font partie des Pays-Bas depuis la dissolution des Antilles néerlandaises.

En Asie, les ccTLD de la Corée du Nord (KP), de la République des Maldives (MV) et du Kirghizstan (KG) sont parmi les moins développés. Dans le cas de la Corée du Nord, les restrictions strictes imposées à ses citoyens en matière d'accès à l'internet pourraient contribuer au sous-développement de son infrastructure DNS. Notamment, la quasi-totalité des 20 ccTLD les moins matures ne disposent pas de caractéristiques de résilience DNS essentielles, telles que l'infrastructure Anycast, les adresses IPv6 multiples ou les réseaux couvrant plusieurs pays, ce qui met en évidence les problèmes de résilience.

Ces ccTLD les moins matures sont plus vulnérables aux cyberattaques, en particulier aux attaques DDoS. Par exemple, bien qu'elles disposent de plusieurs serveurs de noms avec plusieurs adresses IP, toutes les infrastructures DNS qui prennent en charge le domaine .et (Éthiopie) appartiennent au même système autonome et sont situées dans le même pays. Si le système autonome ou la connexion internet du pays tombe en panne, plus de cinq mille sites web sous le ccTLD .et ne seront pas accessibles.

Recommandations pour améliorer la résilience des ccTLD

Le développement économique d'un pays n'est pas nécessairement en corrélation avec la maturité technique de l'infrastructure DNS soutenant son ccTLD. Par exemple, selon la Banque mondiale, le Brésil est le 9e pays dont le PIB est estimé le plus élevé au monde en 2023. Toutefois, la maturité de l'infrastructure DNS du ccTLD .br est relativement faible. Toutes les adresses des serveurs de noms relèvent d'un seul TLD, sans réseau Anycast, et toutes les infrastructures résident dans un seul pays. Divers autres facteurs, y compris des considérations politiques, réglementaires et stratégiques, pourraient jouer un rôle, et pour le comprendre, d'autres études interdisciplinaires sont nécessaires.

Malgré l'investissement relativement faible qu'elle requiert, la diversification des TLD pour les serveurs de noms n'a pas encore été largement adoptée (voir figure 2, nTLD). Les opérateurs de registres pourraient considérer qu'il s'agit d'une mesure immédiate et pratique pour améliorer la résilience du DNS. Par exemple, le ccTLD .mw utilise sept adresses de serveurs de noms uniques provenant de quatre TLD uniques : .mw, .cz, .net et .com. Par conséquent, si l'infrastructure DNS de l'un des TLD tombe en panne, les sites web sous le ccTLD .mw resteront accessibles en utilisant les serveurs de noms des trois autres TLD.

En outre, l'adoption de serveurs de noms Anycast, en particulier pour l'IPv6, reste sous-utilisée, alors qu'elle est susceptible de renforcer considérablement la résilience.

Une autre stratégie essentielle pour améliorer l'infrastructure DNS consiste à diversifier la topologie du réseau en utilisant des réseaux provenant de plusieurs régions, ce qui permet d'éviter les points de défaillance uniques et de renforcer le système dans son ensemble.

Nous prévoyons d'étendre notre analyse aux domaines de niveau inférieur afin d'étudier plus avant la résilience des DNS par pays. Pour parvenir à une compréhension globale, il est essentiel d'étudier tous les noms d'hôte enregistrés sous chaque ccTLD. Toutefois, cet effort peut être limité par la disponibilité des données. La pleine coopération des opérateurs de zone est cruciale, car l'accès au fichier de zone du ccTLD correspondant est nécessaire pour une analyse complète et précise.

Yasir Haq est doctorant à l'université de Twente et 2024 Pulse Research Fellow.

Les opinions exprimées par les auteurs de ce blog sont les leurs et ne reflètent pas nécessairement celles de l'Internet Society.