Mesurer les effets de la panne de CrowdStrike sur le trafic Internet

En bref

- La mise à jour défectueuse de CrowdStrike l'année dernière a eu un impact nuancé sur le trafic Internet de diverses organisations et secteurs.

- Les schémas d'interférence peuvent masquer les effets des défauts d'application dans les approches traditionnelles d'analyse au niveau du réseau.

- L'identification et l'agrégation des services à l'aide des informations DNS rendent ces vagues individuelles visibles.

Le 19 juillet 2024, la société de cybersécurité CrowdStrike a diffusé une mise à jour défectueuse de son logiciel de protection des points d'accès. Les effets ont été divers et mondiaux : 8 millions d'appareils Windows auraient été touchés et des lieux de travail, des aéroports et des services de santé auraient été perturbés dans le monde entier.

Lire : Une panne technologique mondiale démontre la nécessité de la résilience des systèmes logiciels

Compte tenu de l'ampleur de l'effet, l'Institut Max Planck d'informatique et Benocs GmbH ont décidé d'étudier l'impact de cette interruption de service sur le trafic Internet.

Notre analyse a démontré que les mesures agrégées traditionnelles au niveau du réseau fournissent des informations limitées sur les perturbations importantes au niveau des applications, ce qui nous a obligés à étudier leur effet sur le trafic au niveau des applications.

La panne n'a eu qu'un impact minime sur le trafic Internet...

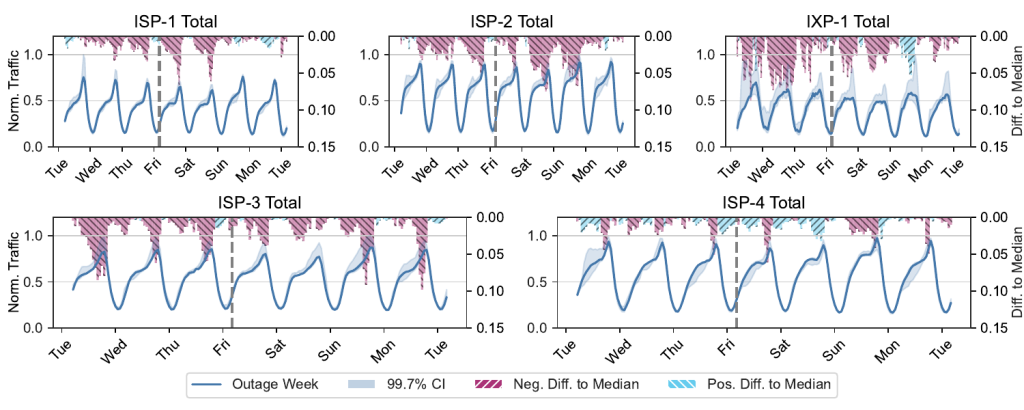

Nous avons abordé cette étude sous l'angle des mesures de réseau axées sur le trafic, en analysant les effets de l'incident CrowdStrike sur le trafic Internet de quatre réseaux de fournisseurs d'accès Internet (FAI) européens et d'un réseau de points d'échange Internet (IXP) européen.

Si nous avons constaté une baisse sensible du trafic pour le FAI-1 (environ 8,5 % le jour de la panne), nous n'avons pas observé la même chose chez les autres FAI ou IXP.

Nous avons tenté d'observer les effets en utilisant d'autres mesures au niveau du réseau, telles que le trafic au niveau des ports et des sous-réseaux, ainsi que la taille des paquets, mais nous sommes parvenus à la même conclusion. Consultez notre article pour plus de détails.

...mais il a eu un impact significatif sur d'autres applications et services

Compte tenu de ce qui précède, nous avons utilisé uneméthodologie différente pour corréler les flux avec les traces au niveau du DNS et déduire les niveaux de trafic par application. Une application consiste en un ensemble de domaines sélectionnés manuellement, et nous disposions d'informations sur le volume de trafic pour environ 1 500 applications présélectionnées. Par chance, CrowdStrike était l'une d'entre elles !

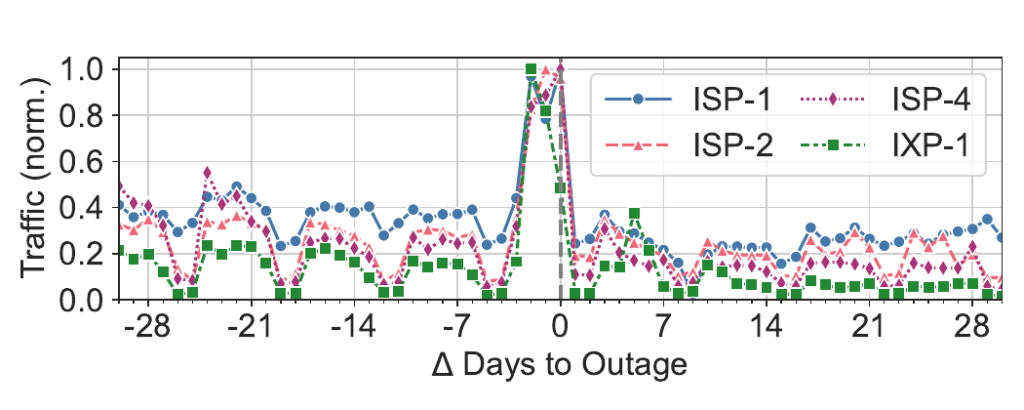

Dans la figure 2, nous voyons que tous les FAI et IXP sont concernés :

- Une augmentation du trafic vers CrowdStrike le jour qui correspond vraisemblablement au déploiement de la mise à jour, et

- Une diminution subséquente du trafic réseau vers l'application. Le volume de trafic au cours de la période allant de sept à 28 jours après l'incident était inférieur de 28,8 % (ISP-2) à 60,5 % (IXP-1) au volume enregistré au cours de la période allant de sept à 28 jours avant l'incident. Les volumes de trafic hebdomadaires pour ISP-5 et ISP-2 sont revenus aux niveaux d'avant la panne environ six mois après l'incident.

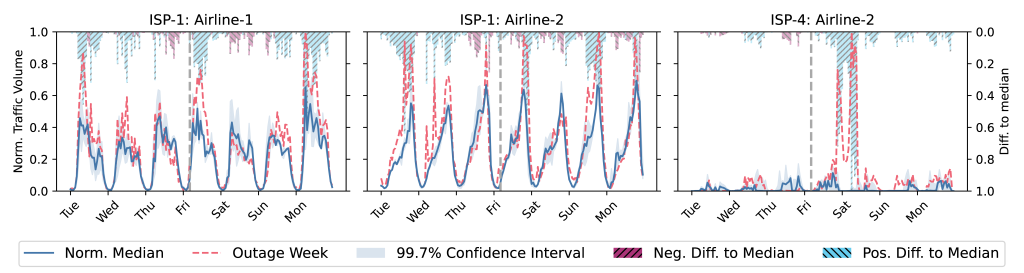

Étant donné que l'incident a touché de nombreux services et organisations dépendants, nous avons également analysé les volumes de trafic et les écarts par rapport à la norme de certaines applications signalées.

La figure 3 illustre l'effet le plus significatif. Ici, deux compagnies aériennes affectées ont observé des augmentations de trafic peu de temps après la panne. Pour la compagnie aérienne 1, cet effet est particulièrement marqué le vendredi et le lundi. La compagnie aérienne 2 observe un pic considérable dans l'ISP-4, mais aussi une augmentation du trafic dans l'ISP-1.

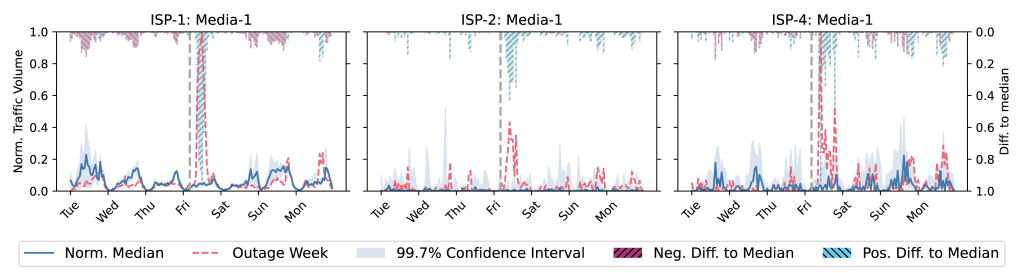

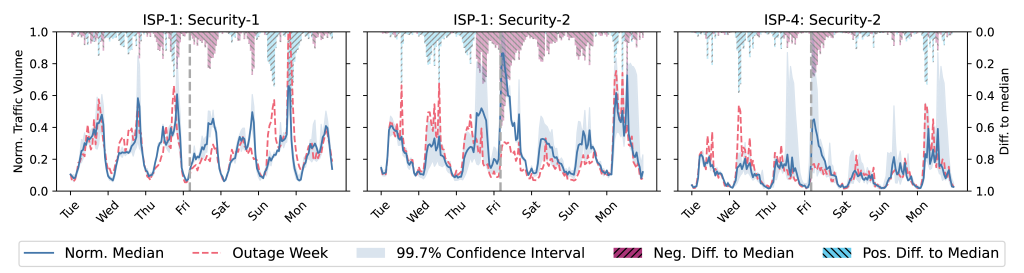

Les figures 4 et 5 montrent également l'impact sur d'autres applications telles que les médias et la sécurité.

Les systèmes sur Internet étant de plus en plus dépendants les uns des autres, un seul point de défaillance peut entraîner des problèmes de grande ampleur, comme l'ont montré les pannes de CrowdStrike et, plus récemment, de Google Cloud. C'est pourquoi la surveillance au niveau des applications et les traces de réseau enrichies sémantiquement deviendront de plus en plus cruciales pour détecter et analyser de telles pannes. Lisez notre article pour en savoir plus.

Vaishnavi Raghavajosyula est doctorante à l'Institut Max Planck d'informatique et boursière de recherche 2025 Pulse IPv6.

Les opinions exprimées par les auteurs de ce blog sont les leurs et ne reflètent pas nécessairement celles de l'Internet Society.

Photo par Smishra1 Via Wikimedia Commons