Explorer la diversité des fournisseurs de routeurs sur l'internet

Les routeurs sont des éléments essentiels de l'infrastructure physique de l'internet, car ils connectent les réseaux et dirigent le trafic. Malgré cela, on sait peu de choses sur leur composition, en particulier sur leur marque : Les opérateurs partagent rarement des informations sur les fournisseurs de routeurs qu'ils utilisent, et l'identification à distance des fournisseurs de routeurs est difficile en raison de leur posture de sécurité stricte et de l'impossibilité de les distinguer (en raison du partage de code entre les fournisseurs).

Il est essentiel d'obtenir ces informations pour comprendre les défaillances corrélées potentielles du matériel de réseau, la diversité de l'infrastructure de réseau et la résilience de l'internet.

Récemment, mes collègues et moi-même de l'Université technique de Berlin, de l'Institut Max Planck d'informatique, du Centre de mesure et d'analyse des données de réseau et de l'Université technologique de Delft avons mis au point une technique permettant d'identifier à distance (empreinte digitale) les fournisseurs de routeurs.

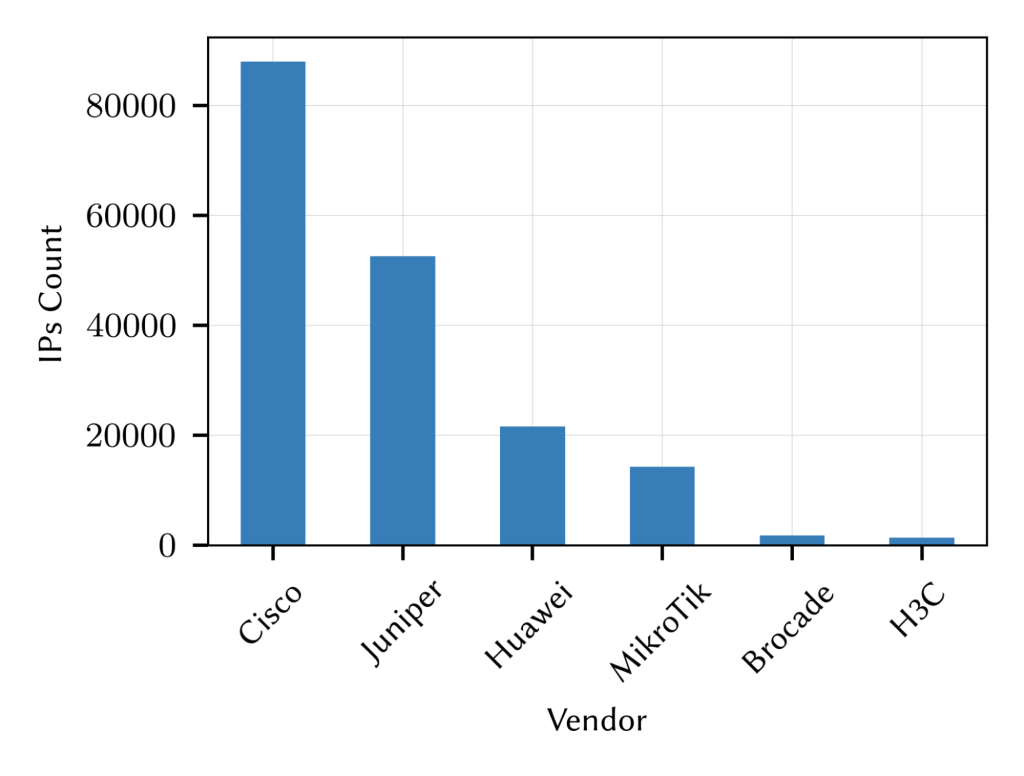

Cette technique nous a permis de constater que Cisco est le principal fabricant de routeurs, avec environ 49 % des interfaces de routeurs identifiées, suivi par Juniper (29 %) et Huawei (12 %).

Empreintes digitales légères

Notre technique utilise un ensemble de caractéristiques pour générer une signature pour le routeur cible et compare ensuite cette signature à un ensemble existant de signatures connues associées à un fournisseur spécifique. Nous limitons les caractéristiques aux données obtenues principalement à partir de la couche IP. Notre objectif est de minimiser les frais généraux de mesure et d'éviter de perturber le fonctionnement du réseau (en raison de paquets malformés).

Nous nous sommes donc appuyés sur neuf sondes simples, trois par protocole : TCP, UDP et ICMP.

Les fournisseurs de routeurs sur la bonne voie

L'une des applications que nous envisageons pour ce travail consiste à prendre des décisions de routage éclairées sur la base des fournisseurs présents sur un chemin. Ces décisions de routage peuvent potentiellement avoir des implications en matière de sécurité et de politique. Par exemple, une faille de sécurité peut être spécifique à un fournisseur et à une implémentation particuliers et aura donc un impact disproportionné sur des réseaux et des chemins spécifiques si elle est exploitée.

Pour explorer la faisabilité de cette idée, nous avons appliqué notre technique à un instantané d'une journée de l'ensemble de données de traçage du RIPE Atlas. Cet ensemble de données contient plus de 7,6 millions de mesures de traçage et environ 327 000 sauts intermédiaires réactifs.

À partir de là, nous avons identifié le fournisseur pour 56 % des sauts. Nous n'avons pas pu obtenir de signature pour les cibles restantes, car elles n'ont répondu qu'à un seul type de sonde ou n'ont pas répondu.

La figure 1 présente les six principaux fournisseurs observés dans cet ensemble de données. Notamment, Cisco domine, avec environ 49 % des interfaces de routeur identifiées, suivi par 29 % de Juniper, 12 % de Huawei et 7 % de Mikrotik. Les 3 % restants sont répartis entre neuf fournisseurs différents.

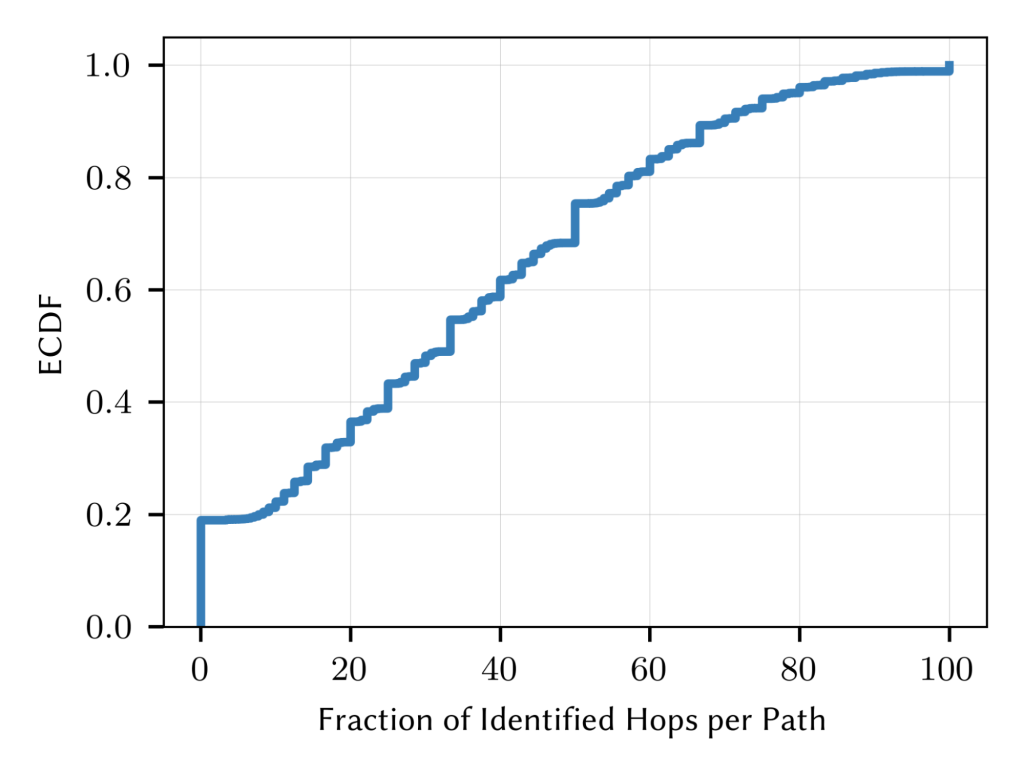

En outre, comme le montre la figure 2, nous constatons que pour 20 % des traces, nous n'avons identifié aucun saut. Cependant, pour environ 40 % des traces, nous avons identifié entre 40 et 90 % des sauts. Cela indique que, bien que nous puissions rarement identifier un chemin de paquet complet, pour environ 35 % des traces, nous pouvons identifier au moins la moitié des sauts de ces traces.

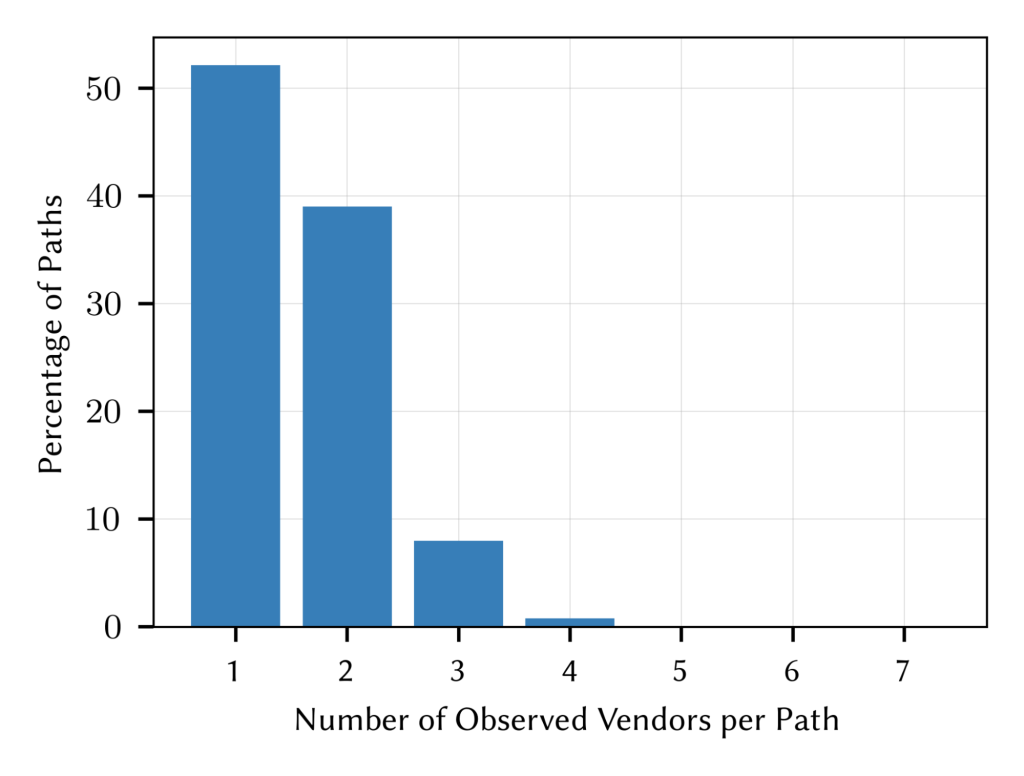

Nous avons examiné le nombre de fournisseurs et de combinaisons de fournisseurs observables. La figure 3 montre qu'environ 90 % des chemins sont constitués de routeurs développés par un ou deux fournisseurs, tandis que trois fournisseurs ou plus sont visibles dans 10 % des cas.

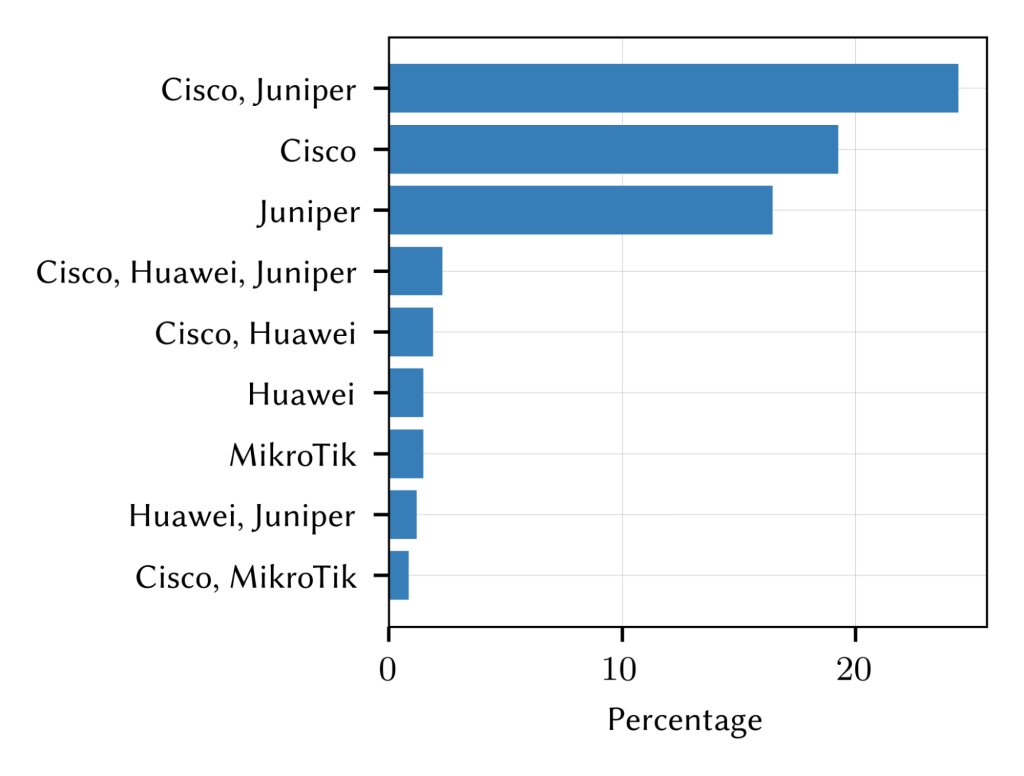

En ce qui concerne les combinaisons de fournisseurs sur un chemin, nous avons observé plus de 160 combinaisons uniques. Cependant, seules neuf combinaisons couvrent 70 % de l'ensemble des traces (figure 4).

Défis et travaux futurs

Bien que les données de référence que nous utilisons soient relativement importantes, nous reconnaissons qu'elles ne représentent pas nécessairement tous les routeurs de l'internet.

En outre, notre travail se concentre sur les adresses IPv4 et ne donne aucune idée du monde IPv6.

Dans les travaux futurs, nous prévoyons d'examiner la cohérence des signatures et le potentiel de l'empreinte digitale des routeurs au-delà du niveau du fournisseur. Nous prévoyons également de travailler sur l'empreinte des routeurs sur IPv6.

Pour en savoir plus sur ce travail et accéder à nos données, lisez notre article ACM IMC 2023, Illuminating Router Vendor Diversity Within Providers and Along Network Paths, et visitez notre page GitHub.

Taha Albakour est doctorant à l'Université technique de Berlin et se consacre à la mesure et à la sécurité de l'internet.

Les opinions exprimées par les auteurs de ce blog sont les leurs et ne reflètent pas nécessairement celles de l'Internet Society.